Przypominamy, że darmowa aktualizacja do systemu Windows 10 jest dostępna do 29 lipca 2016.

Gdy brakuje kabla…

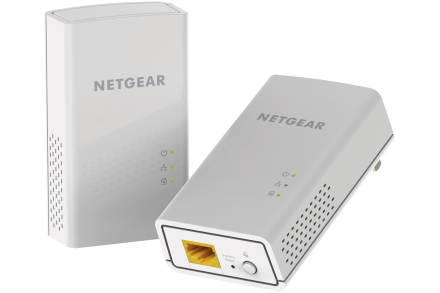

Ostatnio zmierzyliśmy się z nietypowym wdrożeniem u klienta. Nie można było ułożyć kabli ethernetowych, a wymaganiem było uzyskanie dwóch linków o prędkości 1Gb/s

Rozwiązaniem okazały się adaptery PoweLine PL 1000 firmy Netgear, które pozwoliły wykorzystać istniejącą instalację elektryczną w paśmie do 86MHz i zapewnić wymaganą funkcjonalność. Dwa adaptery tworzą link, trzy do ośmiu wirtualny switch. Producent nie zaleca więcej niż 8 sztuk w jednej lokalizacji. Nie należy także umieszczać adapterów w listwach antyprzepięciowych, stabilizujących lub UPSach. Tego typu urządzenia mogą obniżyć transfer lub całkowicie go uniemożliwić.

Urządzenia oferują kryptografię celem zabezpieczenia transmisji. Typowe zużycie prądu dla jednego adaptera to 0,5W, maksymalnie 3,5W. W testach wydajności na bliskie odległości otrzymaliśmy wyniki zbliżone do połowy prędkości kabla gigabitethernet. Na większe odległości prędkość spada do wydajności sieci 100Mb/s. To i tak bardzo dobry wynik dla wielu zastosowań.

Urządzenia oferują kryptografię celem zabezpieczenia transmisji. Typowe zużycie prądu dla jednego adaptera to 0,5W, maksymalnie 3,5W. W testach wydajności na bliskie odległości otrzymaliśmy wyniki zbliżone do połowy prędkości kabla gigabitethernet. Na większe odległości prędkość spada do wydajności sieci 100Mb/s. To i tak bardzo dobry wynik dla wielu zastosowań.

Wdrożenie routera Cisco serii 4400

W ostatnich dniach wdrożyliśmy u klienta router Cisco ISR 4431. Jest to urządzenie przeznaczone dla klientów klasy enterprise posiadających 100+ użytkowników i ultra szybki dostęp do Internetu. Router po zakupieniu dodatkowej licencji jest w stanie obsłużyć ruch na poziomie 1Gb/s Dodatkowo router jest koncentratorem FlexVPN i IPsec VPN

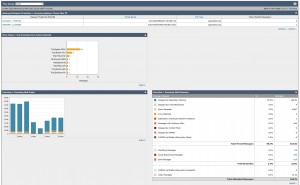

Wdrożenie Microsoft Exchange 2016

Zakończyliśmy produkcyjne wdrożenie programu Exchange 2016 w naszej firmie. Przeprowadziliśmy migrację danych z bardzo popularnej wersji Exchange 2007, która niestety przestała być obsługiwana przez najnowszego Outlooka z pakietu Office 2016. Dla przypomnienia najnowszy Outlook współpracuje wyłącznie z Exchange w wersji 2016, 2013 i 2010.

Nowy Exchange 2016 współpracuje z Office 2016, 2013 i 2010. Jego wdrożenie wymusza porzucenie starszych wersji Outlooka.

Nowy Exchange dla użytkownika przedstawia się przede wszystkim nową szatą graficzną dostępu do poczty poprzez www ( Outlook Web Access). Ten interfejs jest niemalże tak samo funkcjonalny jak program Outlook. Ponadto zapewnia poprawne funkcjonowanie z urządzeniami mobilnymi na najbliższe lata.

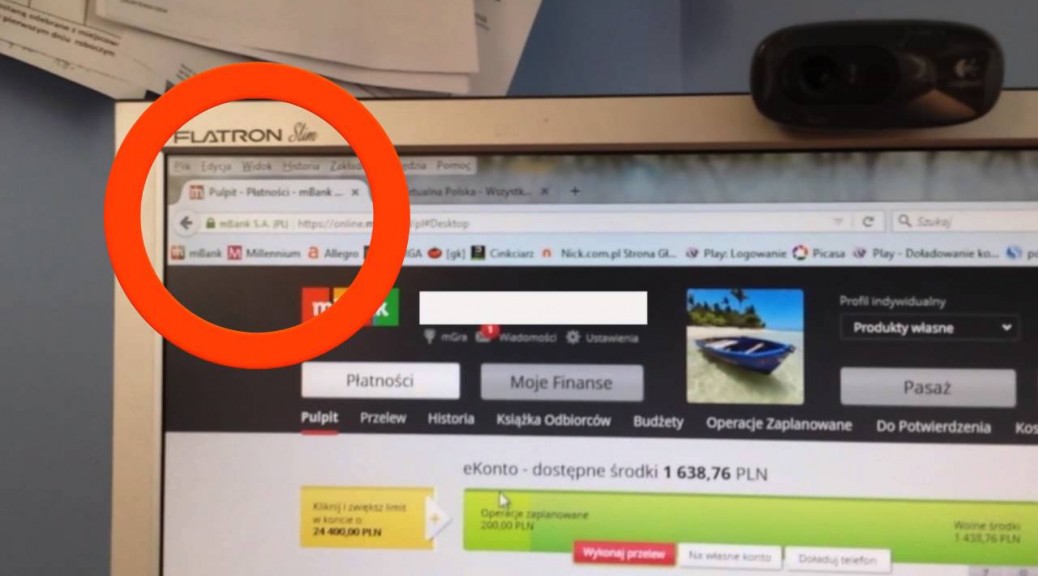

Przelewy internetowe – wideo ku przestrodze

Materiał ku przestrodze (UWAGA !!! nie jestem autorem tego filmu ):

Przy okazji wyjaśniam: wirus cały czas znajduje się na komputerze ofiary i w locie zmienia ciąg 26 znaków numeru konta już po operacji szyfrowania/rozszyfrowania. Na nie zainfekowanym komputerze ofiara zobaczyłaby numer konta oszusta. Nie ma w tym winy banku – warto zawsze zwracać uwagę na SMSy autoryzujące. Dobrze też wykonywać przelewy z dedykowanego sprzętu. Można korzystać z mniej popularnych systemów operacyjnych typu Linux, lub nawet iOS. Te systemy zdecydowanie trudniej zainfekować, a z racji małej popularności (w przypadku użytku do bankowości elektronicznej) cieszą się mniejszą atencją złodziei. Mogę też dodać, że duże korporacyjne antywirusy mogą mieć niewielką skuteczność (lub duże opóźnienie) w przypadku malware dedykowanego na nasz lokalny rynek i konkretny bank. Niezależnie na urządzeniu do przelewów należy mieć zawsze zaktualizowany system operacyjny, oprogramowanie antywirusowe i inne składniki – chociażby Javę – w załączonym materiale widać, że Java jest nieaktualna.

Warto też odwiedzić tą stronę i upewnić się, że na własnym komputerze nie ma tego typu wirusów: http://www.cert.pl/news/8999

Ciąg znaków udający numer konta raz jest tekstem (i ten może zmienić wirus), a raz obrazkiem. Dwa różne ciągi znaków świadczą o infekcji. W takim wypadku proszę o kontakt – pomożemy 😀

Mariusz Kozłowski

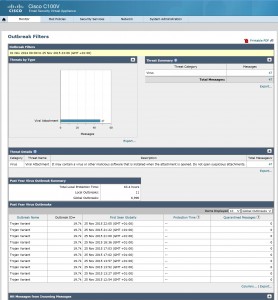

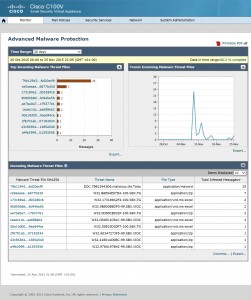

Wdrożenie Cisco ESA

SPAM jest niestety naszą smutną codziennością. Przywykliśmy do wirusów wysyłanych jako załączniki, ale niestety pojawia się coraz więcej bardzo wyrafinowanych ataków, które mogą uśpić czujność nawet świadomego użytkownika poczty. Więcej o zagrożeniach ze strony e-maili pisałem w tym artykule. Istnieją rozwiązania, które sprzętowo filtrują pocztę przed jej dostarczeniem. Ich kluczowym problemem było przepuszczenie zawirusowanych maili, które były zaszyfrowane, lub sygnatury antywirusa jeszcze nie rozpoznawały szkodliwego kodu. Ale pojawiło się w końcu skuteczne rozwiązanie.

Jako nieliczni w Polsce mamy za sobą wdrożenie systemu

Cisco Email Security Appliance (Cisco ESA)

Jest to jeden z najbardziej zaawansowanych systemów do filtrowania poczty e-mail. Występuje jako sprzętowy appliance lub maszyna wirtualna pod kontrolą środowiska VMware.

Jak inne tego typu rozwiązania bardzo skutecznie wykrywa wirusy i SPAM przy pomocy wbudowanych silników i bazy reputacyjnej. Jednak posiada także bardzo ciekawy zestaw rozwiązań minimalizujący problemy opisane powyżej. To funkcje Virus Outbreak i Advanced Malware Protection. Urządzenia Cisco w szkielecie sieci wykrywają anomalie (np. nagły wzrost ilości maili o tym samym załączniku) i raportują do odpowiedniego centrum. ESA dostaje informację o „wybuchu epidemii” i przetrzymuje maile pasujące do wzorca w kwarantannie, tak aby otrzymać zaktualizowane sygnatury antywirusowe.

Drugi mechanizm polega na przesyłaniu „odcisku palca” każdego załącznika (SHA256) do weryfikacji w odpowiedniej bazie reputacyjnej. Pozwala to w wielu przypadkach wychwycić malware jeszcze przed poprawną weryfikacją antywirusową, a także wyłapać pliki zaszyfrowane, których silnik antywirusowy nie potrafi zidentyfikować.

Dodatkowo rozwiązanie ma szereg ciekawych opcji:

- baza reputacyjna linków www – pozwalająca ostrzec użytkownika przed niebezpiecznym linkiem podanym w mailu

- funkcja Data Loss Prevention pozwalająca wychwycić wyciek potencjalnie istotnych danych firmowych na zewnątrz.

- szyfrowanie maili niezależnie od rozwiązań pocztowych odbiorcy

- podpisywane maili metodą DKIM, co gwarantuje odbiorcy autentyczność treści i nadawcy maila.

- kwarantanna SPAMu – maile nie będące ewidentnym spamem są przetrzymywane w kwarantannie, użytkownik ma możliwość decyzji, czy mail usunąć czy dostarczyć. Może także użyć białej i czarnej listy na przyszłość.

- identyfikacja tzw. graymail – maili od sieci społecznosciowych, reklam od znanych producentów, lub innych wysyłek masowych. Może to ułatwić odbiorcom stworzenie uniwersalnych reguł w programie pocztowym.

Jak widać na powyższym obrazku ponad 90% przychodzących maili to SPAM lub zagrożenie.

W razie pytań zachęcam do kontaktu – mamy rozwiązania także dla mikro, małych i średnich firm.

Mariusz Kozłowski

Zostaliśmy partnerem Kroll Ontrack

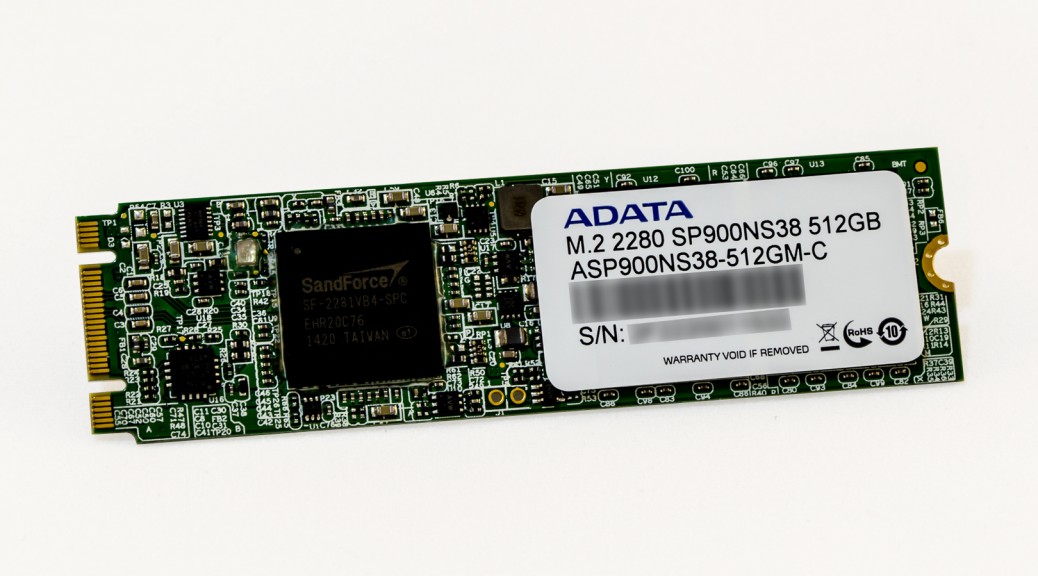

Nowe złącza dla dysków SSD

Technologia pędzi do przodu, dyski SSD zyskały nowe łącze, które pozwala włożenie dysku bezpośrednio w slot płyty głównej. Złącze to nazywa się M.2 (pierwsza nazwa Next Generation Form Factor – NGFF). Dyski te nie wymagają żadnych kabli, a zasilanie biorą bezpośrednio z płyty głównej. Standard przewiduje różne długości płytki od 22 do 110 mm.

Dysk wykorzystuje do transmisji magistralę PCI Express i osiąga większą przepustowość niż złącza SATA lub mSATA. Dzięki dostępnej przejściówce USB 3.0 – M.2 możemy uzyskać ultraszybki pendrive o olbrzymiej pojemności np. 512GB

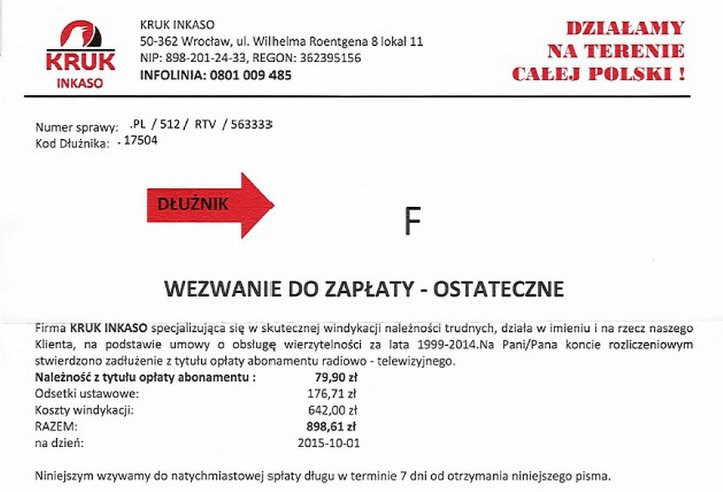

Fałszywe pisma i maile od Kruka usiłujące wyłudzić pieniądze

Po raz kolejny mamy próbę wyłudzenia pieniędzy, tym razem oszuści podszywając się pod znaną firmę wzięli na cel kwestię abonamentu RTV i rzekomych zaległości. Równolegle do pism dostarczanych pocztą pojawiły się maile z zaszyfrowanymi załącznikami. Hasło podane jest w treści maila. Dzięki temu zabiegowi da się ukryć wirusa przed pocztowymi skanerami antywirusowymi. Konto w banku podane przez oszustów zostało już zablokowane, jednak polecamy wzmożoną ostrożność.

Monitorowanie temperatury

Ubiegła końcówka lata nie była łatwa dla sprzętu serwerowego. Mieliśmy kilka przypadków awarii klimatyzatorów, co skutkowało przestojem i czasami naprawą lub wymianą sprzętu.

Dlatego teraz można na spokojnie przygotować się do następnych upałów. Bardzo dobrym pomysłem jest monitoring temperatury pomieszczenia serwerowego. Powiadomienie mailowe lub SMS pozwoli w porę zareagować i usunąć usterkę klimatyzacji. W najgorszym przypadku można bezpiecznie wyłączyć serwery i uchronić je przed przegrzaniem.

Często do monitorowania temperatury w serwerowniach klientów wykorzystujemy karty zarządzające APC dedykowane do UPSów. Dzięki temu mamy komplet informacji o wilgotności, temperaturze i stanie zasilania w serwerowni. Odpowiednio ustawione alarmy pozwolą spokojnie czekać na następne lato.