Materiał ku przestrodze (UWAGA !!! nie jestem autorem tego filmu ):

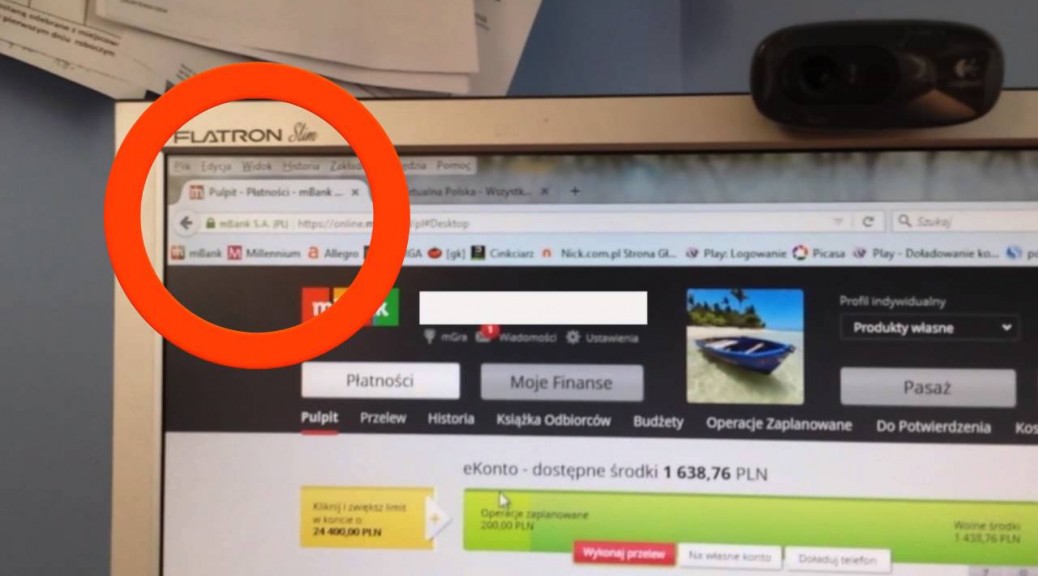

Przy okazji wyjaśniam: wirus cały czas znajduje się na komputerze ofiary i w locie zmienia ciąg 26 znaków numeru konta już po operacji szyfrowania/rozszyfrowania. Na nie zainfekowanym komputerze ofiara zobaczyłaby numer konta oszusta. Nie ma w tym winy banku – warto zawsze zwracać uwagę na SMSy autoryzujące. Dobrze też wykonywać przelewy z dedykowanego sprzętu. Można korzystać z mniej popularnych systemów operacyjnych typu Linux, lub nawet iOS. Te systemy zdecydowanie trudniej zainfekować, a z racji małej popularności (w przypadku użytku do bankowości elektronicznej) cieszą się mniejszą atencją złodziei. Mogę też dodać, że duże korporacyjne antywirusy mogą mieć niewielką skuteczność (lub duże opóźnienie) w przypadku malware dedykowanego na nasz lokalny rynek i konkretny bank. Niezależnie na urządzeniu do przelewów należy mieć zawsze zaktualizowany system operacyjny, oprogramowanie antywirusowe i inne składniki – chociażby Javę – w załączonym materiale widać, że Java jest nieaktualna.

Warto też odwiedzić tą stronę i upewnić się, że na własnym komputerze nie ma tego typu wirusów: http://www.cert.pl/news/8999

Ciąg znaków udający numer konta raz jest tekstem (i ten może zmienić wirus), a raz obrazkiem. Dwa różne ciągi znaków świadczą o infekcji. W takim wypadku proszę o kontakt – pomożemy 😀

Mariusz Kozłowski